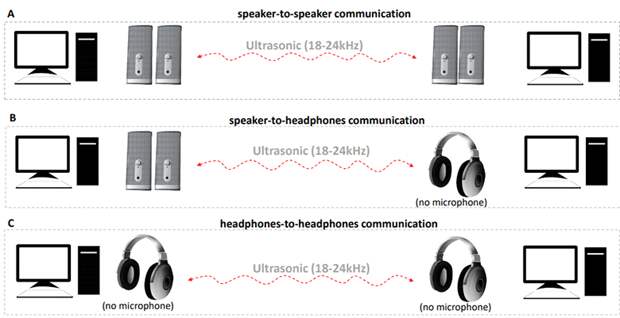

Три сценария для гипотетического секретного канала передачи данных: колонки-колонки, колонки-наушники (без микрофона) и наушники-наушники (без микрофонов)

Специалисты из научно-исследовательского центра компьютерной безопасности в университете имени Бен-Гуриона за последние годы представили немало креативных способов снятия информации с изолированного компьютера: по морганию светодиода HDD, электромагнитному излучению разъёма USB, шуму кулера GPU и так далее.

В конце 2016 года они представили программу Speake(a)r, которая незаметно для пользователя превращает его наушники в микрофон. Сейчас специалисты описали атаку MOSQUITO с описанием протокола для обмена данными между колонками и наушниками на разных компьютерах, расположенных на расстоянии до 10 метров.

Читать дальше →